Door mensen uitgevoerde ransomwareaanvallen lijken steeds vaker voor te komen, zo waarschuwde Microsoft eerder dit jaar. In een vervolgpost legt Microsoft het gevaar van de huidige populariteit van ransomware-as-a-service uit en hoe dat menselijke ransomware in de hand werkt.

Het inhuren van partijen die een cyberaanval uitvoeren lijkt een nieuwe trend te zijn met een bijkomend probleem: persoonlijk uitgevoerde aanvallen bestaande uit meerdere lagen. Het begint bij 'menselijke ransomwareaanval', simpelweg een cyberaanval waarbij een persoon (of groep personen) achter iedere stap van een dergelijke aanval zit. Doorgaans bestaan ransomwareaanvallen uit geautomatiseerde trucs en veralgemeniseerde tactieken. Maar bij door mensen uitgevoerde aanvallen wordt er op basis van de situatie een unieke aanval uitgevoerd. Deze ontwikkeling gaat hand in hand met de ransomware-as-a-service-trend. Het kopen van ransomware is niet altijd effectief aangezien dit veralgemeniseerde gijzelsoftware is. Wanneer een partij met experts een doelgerichte aanval uitvoert, wordt het extra lastig voor een slachtoffer om zich hiertegen te weren.

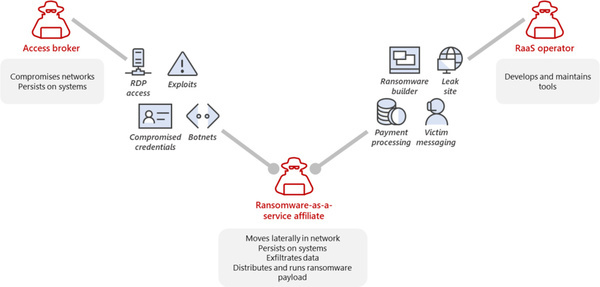

Zo ziet een ransomewareaanval er doorgaans uit wanneer er spraken is van ransomware-as-a-service (RaaS), aldus Microsoft

Dergelijke aanvallen zouden al moeilijker af te weren zijn vanwege de gespecificeerde natuur van een aanval met menselijke aansturing. Wat het nog vervelender maakt is dat er volgens Microsoft veel gebruikt wordt gemaakt van een dubbele laag afpersing; naast het blokkeren (gijzelen) van data van een persoon of bedrijf wordt er ook gedreigd met het online publiceren van de data. Wat valt er dan tegen dergelijke aanvallen te doen? Microsoft noemt in de blogpost uiteenlopende maatregelen, waaronder het gebruik van een zero trust-model. Hierbij wordt een apparaat of gebruiken nooit standaard vertrouwd en moet iedereen zich altijd kunnen verifiëren. Ook noemt de softwaregigant een 'schone' inlogstructuur, het prioriteren van beveiligingsupdates, het verkleinen van de hoeveelheid eventuele aanvalspunten en het actief zoeken naar blinde vlekken in de beveiliging. Microsoft houdt op 12 mei een gratis online seminar waarin alle tactieken verder besproken worden.